【内网】内网渗透测试-新手村

简单一层内网测试

去年的一篇,简单一层内网测试

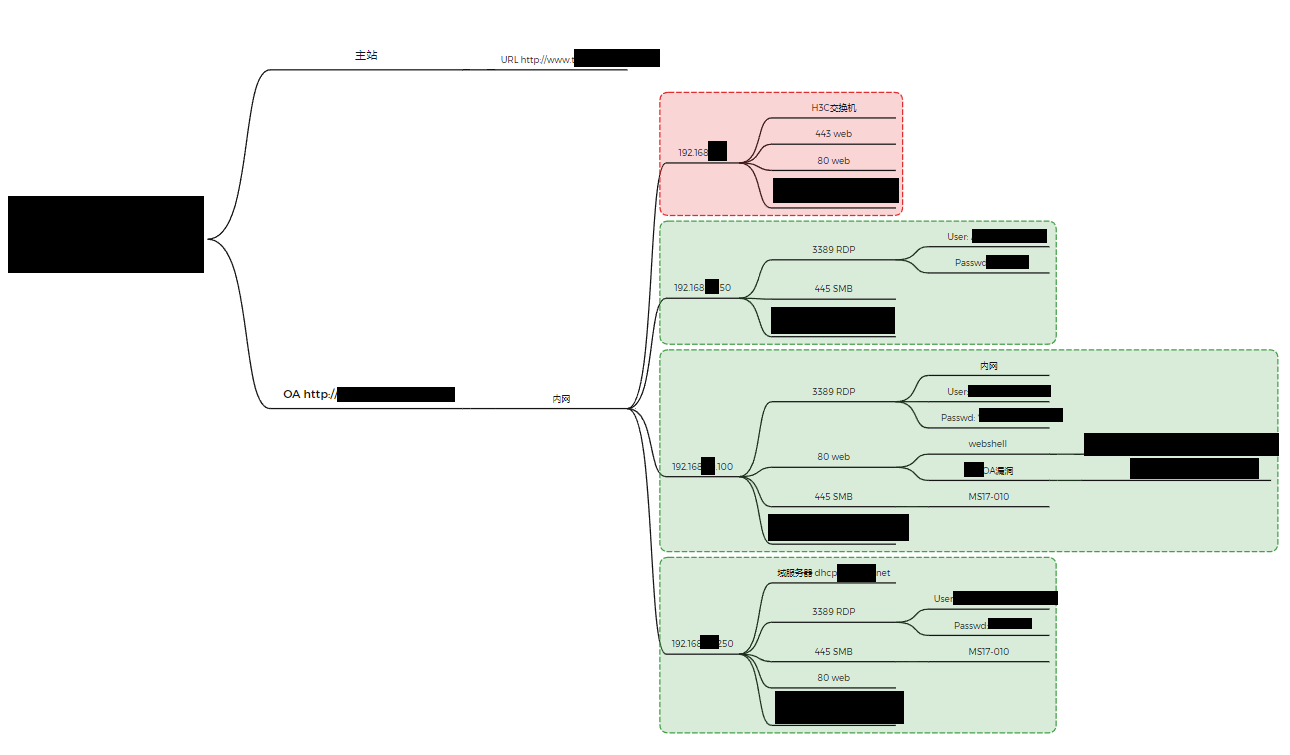

入口点

http://xxx:16xx8

入口是个OA办公系统,使用某漏洞可以文件上传最后webshell实现RCE

扫描内网发现存活主机,同时上传cs大马

使用mimikatz抓取明文得到rdp密码后使用socks代理进入内网可以访问远程桌面

内网I 监控服务器

192.168.xx.50

该服务器存在ms17-010漏洞,但是有杀软,尝试使用psexec文件上传执行RCE失败,因为被杀软拦截了,可能修改横向移动方式能够绕过

也可以尝试使用command一句话+web_delivery上线

不过好在入口权限够高,192.168.xx.100时也扫出了RDP密码,也是直接上线了

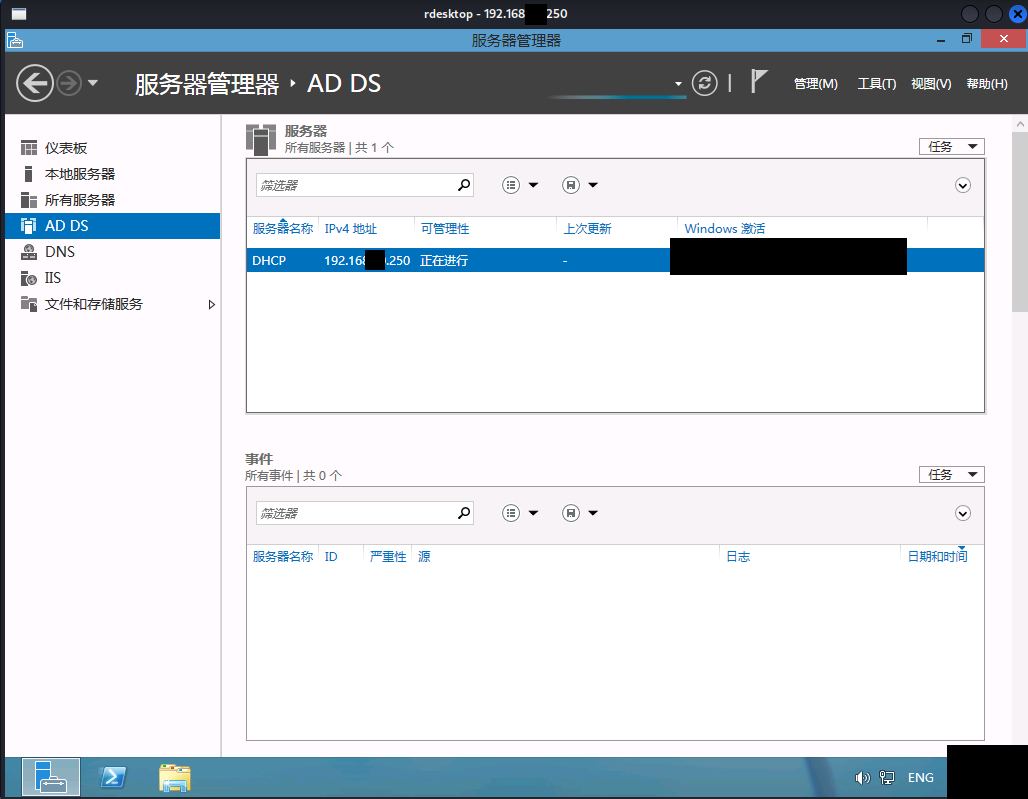

内网II DHCP服务器

192.168.xx.250

一般来说DHCP服务器是域服务器,mimikatz没有抓到密码,不过还好有ms17-010漏洞,但是由于当时我没有使用正向payload所以使用的就是 web_delivery+command 上线,之后把msf的shell传递给cs来扫密码,得到密码后使用代理RDP上线

查看相关配置后基本可以肯定就是内网AD域控服务器

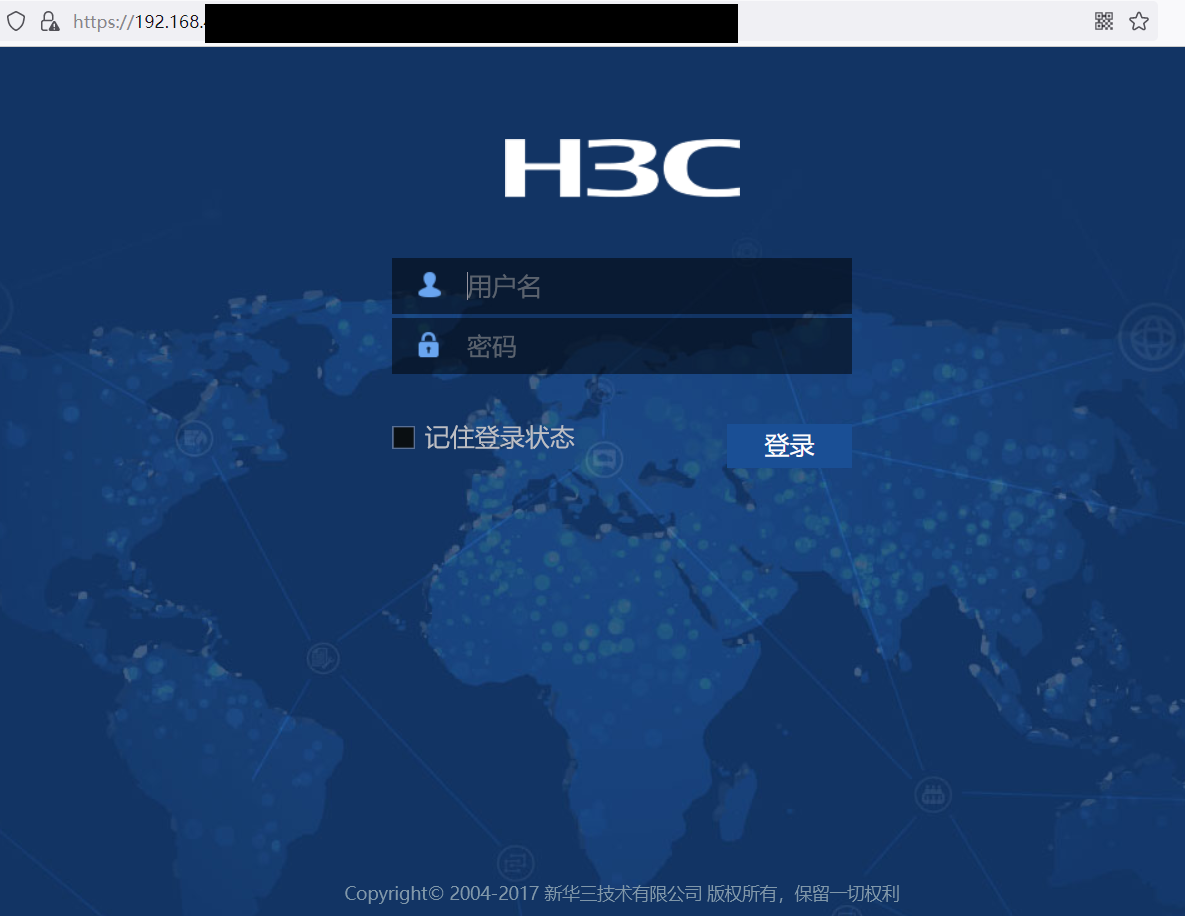

内网III 路由器网关

192.168.xx.1

H3C的交换机 没有打下来

总结

单层内网,结构简单,没有不出网的内网机器,新手村难度

基本全靠永恒之蓝+mimikatz,算是熟悉了工具和流程

All articles on this blog are licensed under CC BY-NC-SA 4.0 unless otherwise stated.