【置顶】【编程】开发笔记

日常开发遇到的一些坑,记录一下挺有意思的 c++ vector 扩容的野指针问题 c的STL容器存在很多抽象的分配逻辑,这些没有直接表现出来的东西配合指针让c问题频发 #include <iostream>#include <cstdio>#include <vector>int main(){ std::vector<int> container = { 1,2,3,4,5,6 }; int* ptr = &container[0]; std::cout << "vector capacoty: " << container.capacity() << " with size: " << container.size() << "\n"; printf("ptr at 0x%p : %d\n", ptr, *ptr); r...

BUUCTF Re WriteUp

SUCTF2018 HelloPython 密文 f1f5d29b6e4414ec 加密程序已给出,请计算明文, 明文不包含flag格式SUCTF{},提交时请手动补全encrypt pyc逆向,这种古早的技术使用现成工具 uncompyle6 https://github.com/rocky/python-uncompyle6#installation 开个venv直接pip install uncompyle6 # uncompyle6 version 3.9.3# Python bytecode version base 2.7 (62211)# Decompiled from: Python 3.14.2 (tags/v3.14.2:df79316, Dec 5 2025, 17:18:21) [MSC v.1944 64 bit (AMD64)]# Embedded file name: encrypt_ol.py# Compiled at: 2018-11-01 21:19:40(lambda __operator, __print, __g, __conte...

【漏洞】CVE-2026-41089 复现

垃圾洞,除了评分高一无是处 也是挺新的漏洞,依旧是5.12的patch才修好的。利用环境也是相当苛刻,效果也很有限制。 影响的版本只有Windows Server 系列(其实只要有ad服务,NetLogon就会启动,一眼只有server才装上) 注:尽管所有 Windows 版本均包含 netlogon.dll 文件,但该漏洞仅在配置为 Active Directory 域控制器的系统上才可被利用,因为 DC 定位器响应处理程序仅在此角色下处于活动状态。 我的复现版本 最终效果是让 LSASS 崩溃 环境搭建 复现这个漏洞最重要的就是搭建环境,之前写过一个版本的复现全是踩坑。 https://gist.github.com/exolocity/aa6d7c097a5c8658f8914f9f90513181 vmware搭建的时候记得选桌面版的,不然只有cmd 第一个重要的点:计算机名要足够长,例如:3f4c5a2d-1b6e-4f2a-9c8d-7e5a1b3c9d0e 然后开始安装域控,就是正常的安装流程 第二个重要点:配置域名要足够长,并对应的Net...

【漏洞】CVE-2026-40369 复现与exp增强

最近才出的一个新漏洞 公众号:https://mp.weixin.qq.com/s/jUEW6MPkWhmxt_8w2Oszhg 或许我们的公众号会有更多你感兴趣的内容 CVE-2026-40369 复现与exp增强 我的Exp地址:https://github.com/Joe1sn/CVE_2026_40369 非常新的一个漏洞,在5月才被patch,根据漏洞挖掘者的博客[1]: 通过 NtQuerySystemInformation 实现任意内核地址递增。 任何非特权进程(包括 Chrome 渲染器沙箱内的进程)只需一次系统调用,即可递增任意内核内存地址。不存在竞态条件。不存在堆喷射。无需特殊标记。100% 确定性地提升至 SYSTEM 权限。 分析使用的环境是Windows 11 25H2版本 漏洞定位 这里旧不用基于patch的定位方法,仿照[1]的过程看看他的挖掘过程。 使用信息类253 ( SystemProcessInformationExtension ) 的NtQuerySystemInformation会分派给ExpGetProcessInf...

【漏洞】CVE-2023-21768 复现

挺久没有复现过漏洞了,在自己github仓库翻到了这个感觉挺有意思的 公众号: 或许我们的公众号会有更多你感兴趣的内容 WinSock 的 Windows 辅助功能驱动程序特权提升漏洞[1],漏洞点位于afd.sys,该漏洞仅在win11版本上有效,具体如下: 我复现的环境是 漏洞点定位 在微软的网站可以找到补丁并下载[2],最好关闭虚拟机中的windows更新后安装,diff对比两个的afd.sys。关于bindiff不支持的ida9.1版本的问题(9.0+用了新的api,不兼容旧的接口),所以改用diaphora[3],将 diaphora整个复制到ida的插件目录plugins就行。具体使用参考[4] 通过对补丁的分析,修复函数为AfdNotifyRemoveIoCompletion 漏洞分析 先根据结果先入为主的讲讲为什么有漏洞,在漏洞函数中 __int64 __fastcall AfdNotifyRemoveIoCompletion( char AccessMode, PVOID Object, volatile void ...

【免杀】使用ollvm混淆程序

先尝试环境搭建 如何有源代码、快速的、不使用壳的情况下混淆程序,最好的就是在编译的时候添加。 这里以最简单的猜大小的例子举例。 源代码是 #include <iostream>#include <random>#include <limits>int main(){ std::random_device rd; std::mt19937 gen(rd()); std::uniform_int_distribution<int> dist(1, 100); while (true) { int target = dist(gen); int guess = 0; int attempts = 0; std::cout << "\n========== Guess the Number ==========\n"; std::cout << "A number betw...

【CTF】2026年腾讯游戏安全初赛

本质菜逼,虽然大体思路是对的,但是对花指令还是有畏惧心理 客户端分析 逆向Ring3的客户端发现 使用sc或者kdmmapper加载驱动 在管理员模式打开ShadowGateApp.exe 在如下内容中得知描述迷宫的结构体 struct maze{ vec2 size; vec2 start; vec2 end;}; 现在反过来看花指令部分。根据提示,迷宫是13x13,没有回显,一共有5种方式可以暴露操作的结果,前五步按顺序使用这5中漏洞。 先创建两个事件 HANDLE CreateEvent(){ HANDLE result; // rax g_hOkEvent = CreateEventW(0, 1, 0, L"Global\\MazeMoveOK"); result = CreateEventW(0, 1, 0, L"Global\\MazeMoveWall"); g_hWallEvent = result; return result;} 然后弄了两个信号量不知道...

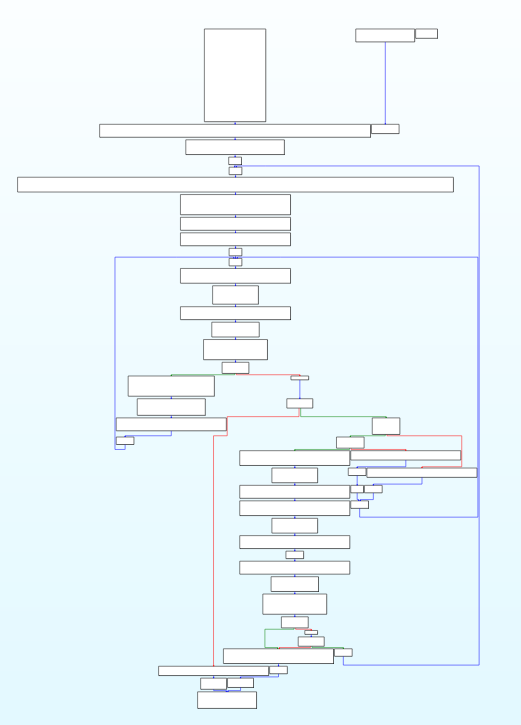

windows rookit防护-PatchGuard

笔者能力有限(还是太菜了😢),还是推荐看原文:https://blog.tetrane.com/downloads/Tetrane_PatchGuard_Analysis_RS4_v1.01.pdf PG的初始化阶段 A,调用链 首先找到ntoskrl.exe中最大的函数开始定位 首先比较内核是否处于调试状态,处于调试则不激活PG。(loc_140A1AF13是一个死循环) 重命名sub_140A1AEE4为PgInitialization然后查找引用 只是根据参数进行PG的初始化,所以重命名为PgInitialization_w,他的交叉引用又是 根据文献[1]的描述,PG的实例化是KiFilterFiberContext在boot阶段被调用的。 The initialization of PatchGuard is performed mostly by KiFilterFiberContext. This function is called at the beginning of the boot, before any user driver lo...

【漏洞】RedSun复现

微软也会犯低级错误 公众号:https://mp.weixin.qq.com/s/orGyVntLp8aM1_BH-R2eug 或许我们的公众号会有更多你感兴趣的内容 CVE-2026-33825又名RedSun,Microsoft Defender 中访问控制粒度不足,允许获授权的攻击者在本地提升权限。[1] 当 Windows Defender 识别出某个恶意文件带有“云标签”时,出于某种极其愚蠢且荒谬的原因,这款本该负责防护的杀毒软件竟然会自作聪明地决定:把刚刚发现的这个文件原封不动地重写回其原始位置。而这个 PoC 正是利用了这一反常行为,通过覆盖系统文件来获取管理员权限。[2] PoC地址 原始PoC[1]: https://github.com/Nightmare-Eclipse/RedSun/ cmake的自制PoC: https://github.com/Joe1sn/CVE-2026-33825 前置知识 Windows 对象管理器 Windows 内核维护一个全局的分层命名空间,管理所有内核对象(设备、文件、事件、信号量等)。结构类似于...

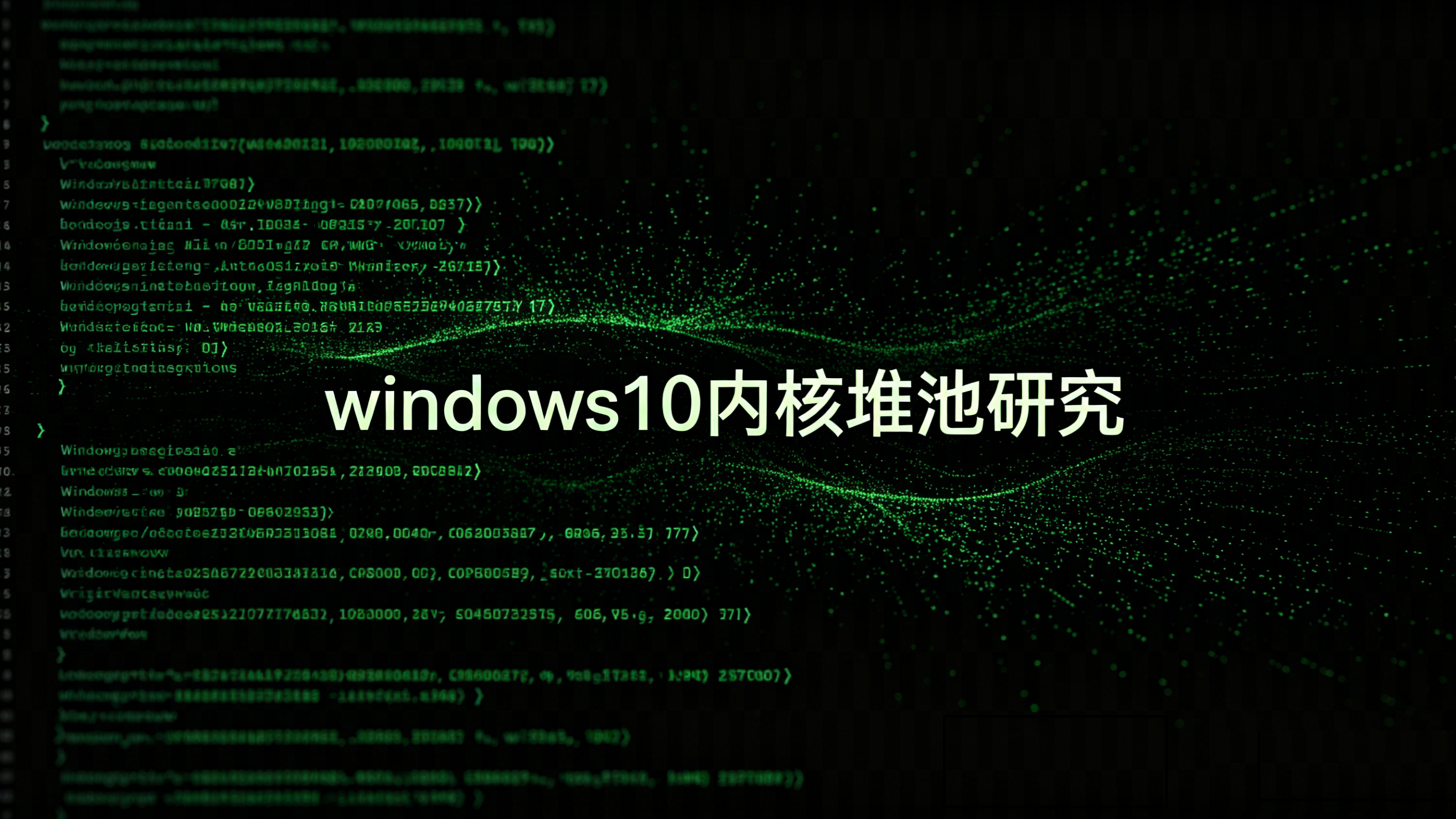

【Win Pwn】Windows10 内核VS池溢出利用

Windows 10内核池溢出— VS类型 公众号:https://mp.weixin.qq.com/s/W2oLq7VqeQpmPpzdBOqw7g 或许我们的公众号会有更多你感兴趣的内容 在HEVD练习上有这么一道题,是TriggerBufferOverflowNonPagedPoolNx __int64 __fastcall TriggerBufferOverflowNonPagedPoolNx(void *UserBuffer, size_t Size){ PVOID PoolWithTag; // rdi DbgPrintEx(0x4Du, 3u, "[+] Allocating Pool chunk\n"); PoolWithTag = ExAllocatePoolWithTag(NonPagedPoolNx, 0x1F0u, 'kcaH'); if ( PoolWithTag ) { DbgPrintEx(0x4Du, 3u, "[+] Pool Tag: %s\n"...

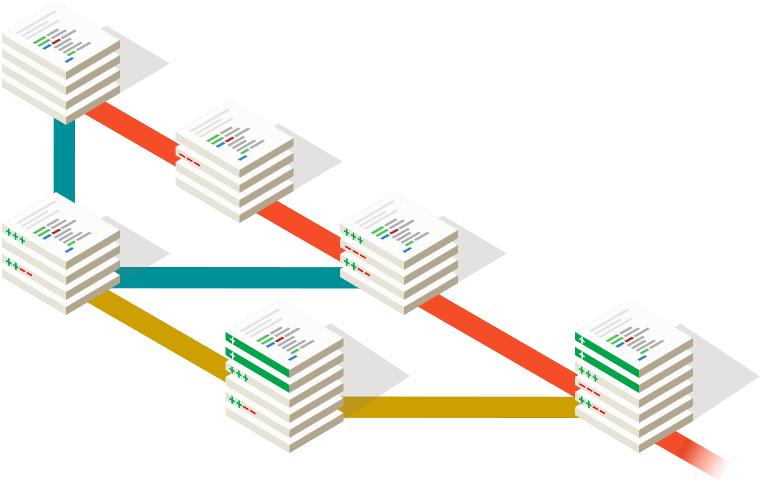

翻译-Scoop the Windows 10 pool!

公众号:https://mp.weixin.qq.com/s/ikuiJNzbCf532qzPVqZ1YA 或许我们的公众号会有更多你感兴趣的内容 原文:SSTIC2020-Article-pool_overflow_exploitation_since_windows_10_19h1-bayet_fariello https://www.sstic.org/media/SSTIC2020/SSTIC-actes/pool_overflow_exploitation_since_windows_10_19h1/SSTIC2020-Article-pool_overflow_exploitation_since_windows_10_19h1-bayet_fariello.pdf [toc] Scoop the Windows 10 pool! Corentin Bayet and Paul Fariello [email protected] [email protected] Synacktiv 摘要:堆溢出是应用程序中一种相当常见的...

【免杀】花指令入门

公众号:https://mp.weixin.qq.com/s/dMkrp5Wi8VDIa7b57I8ikw 或许我们的公众号会有更多你感兴趣的内容 花指令(junk code)是一种专门用来迷惑反编译器的指令片段,这些指令片段不会影响程序的原有功能,但会使得反汇编器的结果出现偏差,从而使破解者分析失败。比较经典的花指令技巧有利用 jmp 、call、ret 指令改变执行流,从而使得反汇编器解析出与运行时不相符的错误代码。 这里使用这个网站进行汇编到机器码的快速查询 https://defuse.ca/online-x86-assembler.htm#disassembly 如何添加花指令 要知道如何去除,首先就要想到如何添加 1. x32 手动添加 从简单的开始,从x86 (32位)开始,因为在windows上还支持在32位中进行汇编内联 这里先用个简单的吧 jmp $+2#0: eb 00 jmp 2 <_main+0x2> 这条汇编长度是2,跳转到当前地址+2的地方,也就是说没有执行任何操作 但是MSVC的内联...

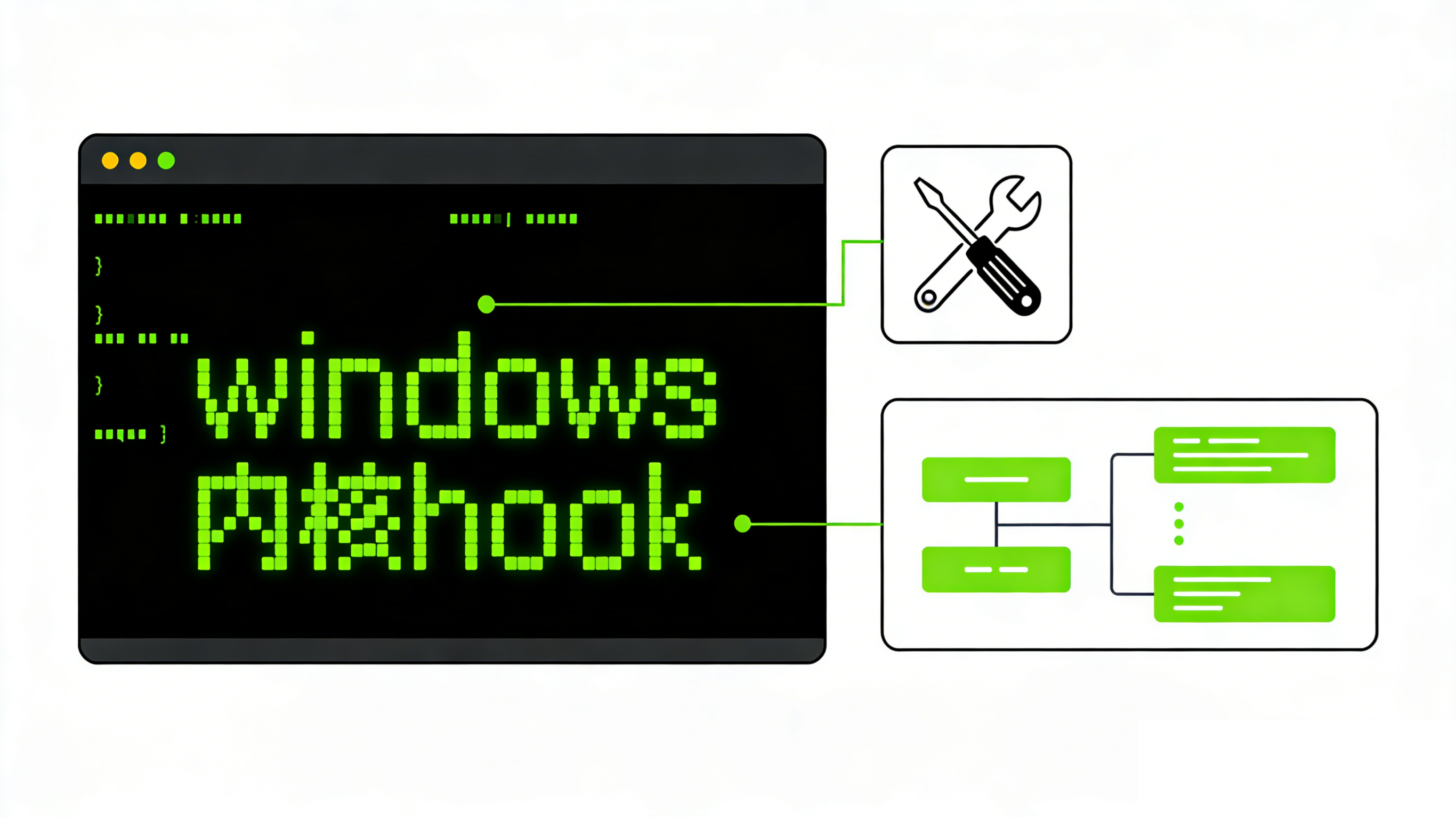

windows内核驱动 12-内核hook-1.5

前一篇写了 inline hook和ssdt两种方式,但是相关的的某些东西没讲清楚。 windows rookit防护-Kernel Hook 1.5 前一篇写了 inline hook和ssdt两种方式,但是相关的的某些东西没讲清楚。 TL,DR:介绍驱动加载的方法,PatchGuard简介,如何在测试中关闭/开启KVAS保护(Shadow SSDT中的KiSystemCall64Shadow相关),然后测试ssdt/shadow ssdt hook方法,最后内容是Shadow SSDT枚举。 Ring3 加载一个sys文件 首先有一个hello world的驱动,尝试使用命令行加载他(使用管理员权限) sc create <使用的名称> type= kernel start= demand binPath="/??/<驱动文件路径,这里应该用的是描述符格式>"sc start <使用的名称>sc stop <使用的名称>sc delete <使用的名称> sc是Service Contro...

windows内核驱动 11-内核hook-1

之前的文章 【逆向】MinHook框架代码解读简述了在用户模式下最简单的hook原理和一种框架。但是在内核当中使用hook遵循一样的原理,但是需要在部分细节上进行修改。 TL,DR:讲了内核中使用inline hook和ssdt表这两种比较基础的方式 windows rookit防护-Kernel Hook 1 基础 inline Hook 这里再次简述: 找到函数的地址 保存前n条合法的汇编指令 覆盖前n跳指令为一段跳到我们hook_func的跳板代码 在保存旧有n条指令的区域加上返回到后续地址的跳板代码,确保原始函数能被调用 所以在内核当中我们尝试依旧这样做(这里我开了测试模式,关闭了内核隔离,而且调试器开着的,暂时不需要担心patchguard。在现代windows上肯定是不行的) 那么在内核中如何找到要调用的函数呢? 在内核变成中可以使用MmGetSystemRoutineAddress获得内核函数的地址 #include <ntifs.h>#include <windef.h>VOIDDriverUnload(PDRIVER_OBJE...

windows内核驱动 10-对抗进程回调保护与注册表回调保护

越来越感觉科技树点歪了 注册表回调保护对抗 可以得到所有回调的cookie信息,从而进行对抗。 通过MmGetSystenRoutineAddross找到CmUnRegisterCallback的位置,解析保存的回调函数链表做patch。 找到全局保存的当前注册表的回调值,直接清空。 对象回调保护对抗 可以得到所有回调的handle信息,从而进行对抗。 通过MmGetSystenRoutineAddross找到ObUnRegisterCallbacks的位置,解析保存的回调函数链表到回调函数做patch。 从这里 obReg.ObjectType = PsProcessType; //注册进程的回调 解析_OBJECT_TYPE的CallbackList +0x000 TypeList : _LIST_ENTRY+0x010 Name : _UNICODE_STRING+0x020 DefaultObject : Ptr64 Void+0x028 Index : UChar+...

windows内核驱动 9-进程回调保护与注册表回调保护

又开始学内核编程 注册表回调保护 使用系统API CmRegisterCallback NTSTATUS CmRegisterCallback( [in] PEX_CALLBACK_FUNCTION Function, [in, optional] PVOID Context, [out] PLARGE_INTEGER Cookie); 指向LARGE_INTEGER变量的指针,该变量接收标识回调例程的值。 注销回调例程时,请将此值作为 Cookie 参数传递给 CmUnRegisterCallback [in] Function 指向要注册的 RegistryCallback 例程的指针。 [in, optional] Context 配置管理器将作为 CallbackContext 参数传递给 RegistryCallback 例程的驱动程序定义值 [out] Cookie 指向LARGE_INTEGER变量的指针,该变量接收标识回调例程的值。 注销回调例程时,请将此值作为 Co...

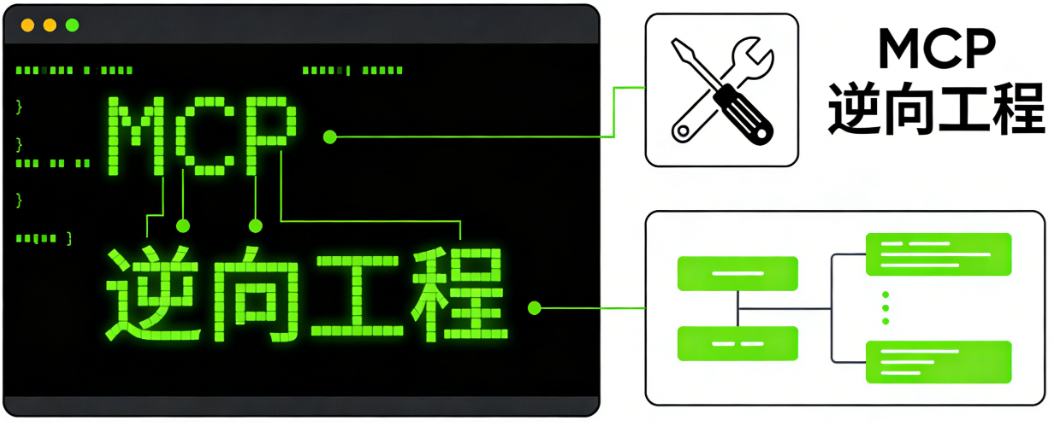

【逆向】AI如何辅助逆向工程

公众号:https://mp.weixin.qq.com/s/HuZfvvlZbM5ImOR_IoB0fw 工欲善其事必先利其器,大预言模型LLM快速发展的今天已经诞生了众多工具,从ChatGPT -> AutoGPT -> Agent -> MCP -> Skill,并且从众多CTF竞赛中已经体现出了AI的强大生产力。本篇文章将简述如何通过常用逆向工程软件,使用AI进行赋能。 或许我们的公众号会有更多你感兴趣的内容 Part I. 何为AI AI本质上是一个方程式(很粗暴的讲法) f(x)=a0+a1x+a2x2+...+anxn=∑i=0naixif(x) = a_0+a_1x+a_2x^2+...+a_nx^n = \sum_{i=0}^{n} a_ix^i f(x)=a0+a1x+a2x2+...+anxn=i=0∑naixi 其中的 xxx 可以是一个向量,不仅仅是一个数字,其中 nnn 可以理解为ai模型参数的个数。通过样本的训练我们就可以得到数列 ai{a_i}ai 的值,这样输入后就能根据公式直接得到结果了。 大语言模型...

【CTF】2026 VNCTF Re 复现与WriteUp

好久没打CTF了,得快三年了吧。有一道安卓逆向就不写了,12月重装系统后没有环境 1. ez_maze 最短路径即为flag MFC程序,常规IDA 一眼壳,上动态调试,还好是签到题,假设没有反调试 快速定位 直接运行到程序开始,定位字符串 下个断点,然后dump 然后IDA 发现验证算法的方向是反着来的。可以翻过去看看迷宫生成算法,其实在附件没更新之前的版本更好观察一点,但是直接在内存里面看更快些。 部分操作迷宫可能直接走死,没有到这个判断,跟一下rcx就行了的值,然后看rcx+0x260 还原迷宫 from collections import dequetest = [0,1,0,0,0,0,0,0,0,0,0,1,0,0,0,0,0,0,0,1,0,1,1,1,1,1,1,1,1,1,0,1,0,1,1,1,0,1,0,1,0,0,0,0,0,0,0,0,0,1,0,0,0,1,0,0,0,1,0,1,1,1,1,1,1,1,1,1,0,1,0,1,1,1,0,1,1,1,0,1,0,0,0,0,0,0,0,1,0,1,0,1,0,1,0...

【免杀】天堂之门

如何在32位程序塞入64位代码从而绕过hook拦截 公众号:https://mp.weixin.qq.com/s/DljrsqfemEZcblCyVYNDsQ 这里是两段汇编代码 section .data msg db "Hello, World!", 10 len equ $ - msgsection .text global _start_start: ; ssize_t write(int fd, const void *buf, size_t count) mov eax, 4 ; sys_write mov ebx, 1 ; stdout mov ecx, msg mov edx, len int 0x80 ; void exit(int status) mov eax, 1 ; sys_exit xor ebx, ebx int 0x80 使用int 0x80系统调用完成输出 section .data ms...

【实战】很坏很坏的默认配置策略

腾讯云默认云服务器SSH配置引发的“血案” 长话短说就是博主以为腾讯云默认root不能ssh登录,所以就设置了简单的密码,因为博主旧云服务器就是这样的(话说大多数Linux默认都是这样的吧,我还记得以前开kali的ssh得修改配置让root登录),之后自然而然地就被干了。 起因 腾讯云告警 top/htop发现不常见软件,这里截图丢了一张 时间线 11-14 15: 30 腾讯云告警 11-14 12:52 恶意文件写入 11-13 购买云服务器 日志审计 SSH 按照时间线 攻击从2025-11-14T12:46:58.464021+08:00进行ssh爆破 攻击者IP:142.93.111.208 从root用户登陆进入的???我记得旧服务器里面root用户不能远程登陆,这里应该也不能吧 不管了,先修改密码 然后我尝试使用root登录,发现登录成功??? 看看配置:sudo vi /etc/ssh/sshd_config ???腾讯云允许root用户远程登陆是开启的 设置为no然后重启 顺着这个漏洞发现存在多条被爆破成功的日志 这里关于Ubuntu的...